在当今数字化时代,服务器作为企业或个人数据处理的核心设备,其稳定性和安全性至关重要,服务器日志是记录系统运行状态、错误信息以及用户活动的重要文件,通过定期检查和分析这些日志,可以及时发现潜在问题并进行有效处理,确保服务器的正常运行和数据安全。

理解服务器日志的重要性

- 故障排查:当服务器出现问题时,日志文件能够提供详细的错误信息和时间戳,帮助技术人员快速定位和解决问题。

- 性能优化:通过对日志的分析,可以发现系统的瓶颈和效率低下之处,从而进行相应的优化调整。

- 安全监控:日志可以帮助检测异常行为,如未经授权的访问尝试和网络攻击等,为网络安全提供有力保障。

- 合规性审计:某些行业需要遵守特定的法规要求,例如金融行业的反洗钱规定,通过审查日志可以证明企业的合规操作。

常见的服务器日志类型

- 系统日志(System Log):记录操作系统核心组件的活动,包括启动过程、硬件检测以及内核模块加载等情况。

- 应用程序日志(Application Log):由特定软件生成的日志文件,用于跟踪程序执行流程、业务逻辑和数据交互等信息。

- 网络日志(Network Log):涉及网络通信的数据包流量统计、连接建立与断开情况等。

- 数据库日志(Database Log):存储有关数据库事务的信息,如插入、更新或删除操作的时间点及结果状态。

如何查看和管理服务器日志

-

选择合适的工具:

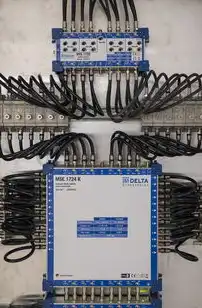

图片来源于网络,如有侵权联系删除

- 使用命令行界面(CLI):如Linux下的

tail,grep等命令来实时监测最新日志内容;或者使用logwatch这样的自动化分析工具生成报告。 - 利用图形化界面管理平台:一些流行的开源项目如GrayLog、ELK Stack(Elasticsearch, Logstash, Kibana)提供了直观的用户界面,方便非技术背景人员也能轻松上手。

- 使用命令行界面(CLI):如Linux下的

-

设置合理的日志旋转策略:

- 定期备份重要日志以备不时之需;

- 根据实际需求设定不同大小级别的日志文件,避免占用过多磁盘空间。

-

定期清理过期日志:

对于不再需要的旧日志数据进行彻底删除,释放存储资源的同时也降低了数据泄露的风险。

-

关注关键事件:

- 监控常见的入侵迹象,比如多次失败的登录尝试、可疑的网络端口扫描等;

- 及时响应和处理发现的异常现象,采取必要的防护措施防止进一步的损害。

案例分析——某公司服务器日志分析与应对措施

案例背景:

一家中型互联网公司在过去一周内频繁遭遇DDoS攻击,导致网站无法正常访问,经过初步调查发现,攻击者利用了服务器配置不当导致的漏洞进行大规模洪水式轰炸,企图耗尽目标主机的带宽资源和计算能力。

解决方案:

图片来源于网络,如有侵权联系删除

-

收集与分析日志:

- 通过查看网络日志,确认攻击源IP地址范围及其分布情况;

- 分析应用程序日志,了解哪些服务受到了影响以及具体的请求类型和时间间隔;

- 检查系统日志,寻找可能的系统级安全问题或其他潜在威胁因素。

-

实施防御机制:

- 在边界防火墙上添加额外的规则来过滤掉来自已知攻击源的流量;

- 启用防DDoS功能模块,如AWS WAF(Web Application Firewall)或Cloudflare DDoS Protection Service等第三方服务提供商的产品;

- 调整负载均衡器和反向代理服务器参数以提高抗攻击能力。

-

加强日常维护与管理:

- 定期更新系统和应用软件版本,修补已知的漏洞和安全缺陷;

- 对员工进行 cybersecurity awareness training,提高他们对网络风险的警惕性;

- 建立健全应急响应预案,明确各部门职责分工和沟通协作流程。

总结与展望

随着科技的不断进步和发展,服务器日志作为一项重要的运维手段越来越受到重视,仅仅依赖传统的手动分析方法已经难以满足日益复杂的网络安全挑战,我们可以期待更多智能化、自动化的日志分析和挖掘技术的涌现和应用,助力企业和组织更高效地保护自身数字资产免受各种威胁侵袭。

共计约1280字,涵盖了服务器日志的基本概念、重要性、分类方法以及具体的管理实践等多个方面,希望对广大读者有所帮助!

标签: #服务器日志查看

评论列表